W skrócie

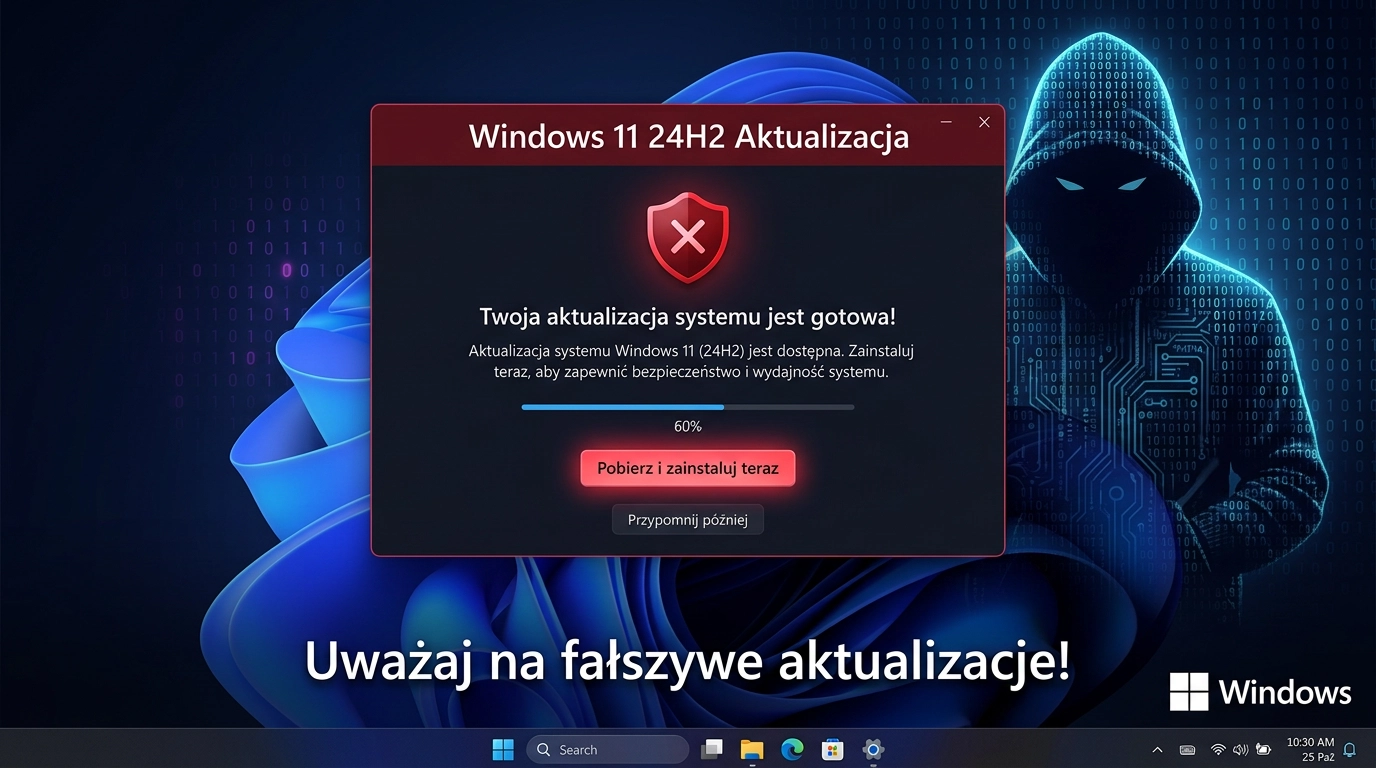

Nowa kampania phishingowa podszywa się pod aktualizację Windows 11 24H2, aby zainstalować złośliwe oprogramowanie kradnące hasła z przeglądarek, tokeny Discord i dane płatnicze. Atak wykorzystuje fałszywą stronę wsparcia Microsoft i instalator MSI zbudowany na WiX Toolset i Electron, który nie jest wykrywany przez większość silników antywirusowych. To szczególnie groźne dla zwykłych użytkowników, którzy szukają pomocy w Google i ufają, że „aktualizacja z oficjalnie wyglądającej strony” jest bezpieczna.

- W skrócie

- Nowy typ pułapki: „aktualizacja” Windows 11 24H2

- Jak wygląda fałszywa aktualizacja krok po kroku

- Sprytny kamuflaż: WiX Toolset, Electron i Python

- Jakie dane kradnie to złośliwe oprogramowanie?

- Trwałość po restarcie – co malware robi w tle

- Dlaczego antywirus może tego nie wykryć?

- Jak nie dać się złapać na fałszywe aktualizacje

- Czy ta kampania dotyczy tylko Francji?

- Podsumowanie

Nowy typ pułapki: „aktualizacja” Windows 11 24H2

Bezpieczeństwo Windows 11 znów zostało wystawione na próbę – tym razem problemem nie jest sama aktualizacja 24H2, ale kampania phishingowa, która tylko udaje, że ją dostarcza. Zespół Malwarebytes wykrył stronę stylizowaną na pomoc techniczną Microsoft, która oferuje „zbiorczą aktualizację” dla Windows 11, a w rzeczywistości podsuwa użytkownikowi trojana.

Fałszywa strona używa domeny „microsoft-update[.]support”, co jest klasycznym przykładem typosquattingu – adres wygląda wystarczająco „oficjalnie”, by zmylić osoby, które nie wczytują się w szczegóły URL. Layout, kolory i typografia naśladują stronę Microsoft, znajdziemy tam też odwołanie do biuletynu KB5034765, które ma dodać wiarygodności całej akcji.

Jak wygląda fałszywa aktualizacja krok po kroku

Po wejściu na stronę użytkownik widzi komunikat o dostępnej aktualizacji Windows 11 24H2 oraz przycisk „Download update” / „Pobierz aktualizację”. Kliknięcie przycisku pobiera plik MSI o nazwie „WindowsUpdate 1.0.0.msi” o rozmiarze około 83 MB, co wygląda bardzo realistycznie dla osoby przyzwyczajonej do instalatorów Microsoft.

W opisie pojawia się numer KB5034765, który w rzeczywistości jest prawdziwą aktualizacją Microsoft z lutego 2024 dla Windows 11 23H2 i 22H2, a nie zapowiadanego 24H2. To kluczowy detal – strona obiecuje jedną wersję, a odwołuje się do innej, ale przeciętny użytkownik raczej tego nie zauważy, bo numer KB nic mu nie mówi.

Według Malwarebytes instalator nie był oznaczany jako złośliwy przez dziesiątki skanerów bezpieczeństwa w momencie analizy, co znacząco zwiększa jego skuteczność w realnym środowisku. Dla użytkownika wygląda to jak normalna instalacja poprawki systemowej – brak alertów antywirusa tylko utwierdza go w przekonaniu, że wszystko jest w porządku.

Sprytny kamuflaż: WiX Toolset, Electron i Python

Siła tego ataku leży nie tylko w socjotechnice, ale też w technicznym sprycie, z jakim zbudowano instalator MSI. Do przygotowania paczki użyto WiX Toolset, czyli popularnego open source’owego narzędzia, którego używa się m.in. do budowy legalnych instalatorów dla Windows.

W środku ukryto aplikację Electron, która działa jak mini-przeglądarka Chromium i służy do uruchomienia złośliwego kodu. Proces ten jest z kolei wspierany przez ukryty interpreter Python, który pobiera i uruchamia moduły odpowiedzialne za szyfrowanie, rekonesans systemu i komunikację z API Windows.

Każdy z tych komponentów – WiX, Electron, Python – osobno jest zupełnie normalny i powszechnie wykorzystywany w legalnym oprogramowaniu. To powoduje, że wiele silników antywirusowych traktuje instalator jako „czysty”, bo nie widzi w nim oczywistych sygnatur malware, a raczej znane, zaufane technologie.

Jakie dane kradnie to złośliwe oprogramowanie?

Po zakończeniu instalacji fałszywej „aktualizacji” uruchamiany jest skrypt Visual Basic, który startuje aplikację Electron i ukryty proces Pythona. W tym momencie malware zaczyna zbierać dane z systemu, korzystając z Windows API oraz bibliotek do obsługi szyfrowania.

Celami ataku są między innymi:

- dane logowania zapisane w przeglądarkach (hasła do serwisów, poczty, paneli administracyjnych),

- tokeny Discord, które umożliwiają przejęcie konta bez znajomości hasła,

- informacje związane z metodami płatności zapisanymi na komputerze lub w przeglądarce (np. karty kredytowe, portfele online).

To oznacza, że jednorazowe pobranie fałszywej łatki może skończyć się utratą dostępu do wielu usług i ryzykiem nieautoryzowanych transakcji finansowych. W dodatku atakujący zyskuje dostęp do danych, które często są wykorzystywane także w życiu zawodowym – np. loginy do paneli firmowych, systemów CRM czy narzędzi chmurowych.

Trwałość po restarcie – co malware robi w tle

Aby przetrwać restart komputera, złośliwe oprogramowanie dodaje wpis w rejestrze Windows, który udaje element systemu zabezpieczeń. Dzięki temu proces ładuje się przy każdym uruchomieniu systemu i nie wzbudza dużych podejrzeń wśród mniej zaawansowanych użytkowników.

Dodatkowo tworzony jest skrót w autostarcie, który podszywa się pod launcher Spotify – nazwa i ikona mają sprawiać wrażenie, że to zwykły klient muzyczny. W efekcie nawet jeśli ktoś przegląda listę programów uruchamianych razem z systemem, ma duże szanse uznać wpis za nieszkodliwy.

Taki sposób utrwalenia się w systemie sprawia, że malware może miesiącami zbierać dane, zanim ktokolwiek zauważy, że coś jest nie tak. To podejście jest charakterystyczne dla nowoczesnych kampanii ukierunkowanych na kradzież danych, a nie na natychmiastowe szyfrowanie dysku czy widoczne ataki.

Dlaczego antywirus może tego nie wykryć?

Wbrew pozorom fakt, że antywirus nie zgłasza problemu, nie jest dziś niczym zaskakującym. Twórcy malware doskonale wiedzą, jak działają klasyczne silniki oparte na sygnaturach i heurystykach, więc budują swoje narzędzia tak, by wyglądały jak legalne aplikacje wytworzone typowymi frameworkami.

W tym przypadku połączenie WiX Toolset, Electron i Python działa jak idealny kamuflaż – narzędzia są znane, powszechnie stosowane i same w sobie nie są złośliwe. Dopiero sposób ich użycia sprawia, że całość staje się zagrożeniem, ale to trudniejsze do wychwycenia, jeśli kod jest dodatkowo zaciemniony i rozłożony na kilka warstw.

W praktyce oznacza to, że poleganie wyłącznie na antywirusie nie wystarcza – równie ważne jest zachowanie zdrowego rozsądku i ścisłe trzymanie się oficjalnych kanałów aktualizacji, takich jak Windows Update w ustawieniach systemu. Więcej o oficjalnym aktualizowaniu można znaleźć na oficjalnej stronie Microsoft.

Jak nie dać się złapać na fałszywe aktualizacje

Kilka prostych zasad znacząco zmniejsza ryzyko wpadki na tego typu kampanie:

- Aktualizacje systemu Windows instaluj wyłącznie przez Windows Update w Ustawieniach lub narzędzia udostępnione bezpośrednio na oficjalnej domenie microsoft.com.

- Nigdy nie pobieraj „aktualizacji Windows” jako osobnych plików MSI lub EXE z losowych stron, nawet jeśli wyglądają profesjonalnie.

- Zawsze dokładnie czytaj domenę – wszystko poza „microsoft.com” lub subdomenami Microsoft powinno budzić podejrzenia, jeśli mowa o aktualizacjach systemu.

- Jeśli strona pomocy Microsoft nagle pokazuje duży przycisk typu „Pobierz aktualizację” zamiast odwoływać do Windows Update, bardzo prawdopodobne, że to oszustwo.

Dobrą praktyką jest też korzystanie z przeglądarkowych menedżerów haseł i włączonego logowania wieloskładnikowego (MFA) tam, gdzie to możliwe – nawet jeśli dane logowania zostaną skradzione, wymusza to dodatkowy krok przy próbie logowania. Informacje o dodatkowych zabezpieczeniach kont Microsoft znajdziesz na stronie bezpieczeństwa konta Microsoft.

Czy ta kampania dotyczy tylko Francji?

Malwarebytes wskazuje, że zaobserwowana fala ataków była skierowana w pierwszej kolejności do użytkowników we Francji, ale metoda jest na tyle prosta do replikacji, że może zostać przeniesiona na dowolny język i kraj. Wystarczy zmienić treść strony, tłumaczenia komunikatów i elementy graficzne, pozostawiając tę samą logikę działania instalatora MSI.

To oznacza, że użytkownicy w Polsce także powinni być przygotowani na podobne kampanie podszywające się pod Windows 11 24H2 lub kolejne wydania. Wyszukiwarki i reklamy sponsorowane są często wykorzystywane do promowania fałszywych stron, więc nawet wysokie pozycje w wynikach nie gwarantują, że trafiłeś na prawdziwy serwis Microsoft.

Podsumowanie

Ta kampania pokazuje, że największą słabością ekosystemu Windows nie jest sam system, ale zaufanie użytkowników do „oficjalnie wyglądających” stron i instalatorów. To atak dobrze przemyślany technicznie i socjotechnicznie, a przez wykorzystanie WiX Toolset i Electron skutecznie wymyka się większości tradycyjnych skanerów.

Najwięcej zyskają na tej wiedzy osoby, które często pomagają innym w instalowaniu systemu i aktualizacji – administratorzy, serwisanci, „rodzinne helpdeski”. Moim zdaniem warto traktować każdą „aktualizację Windows” spoza Windows Update jako domyślnie podejrzaną i dopiero po ręcznej weryfikacji domeny i źródła dawać jej zielone światło.