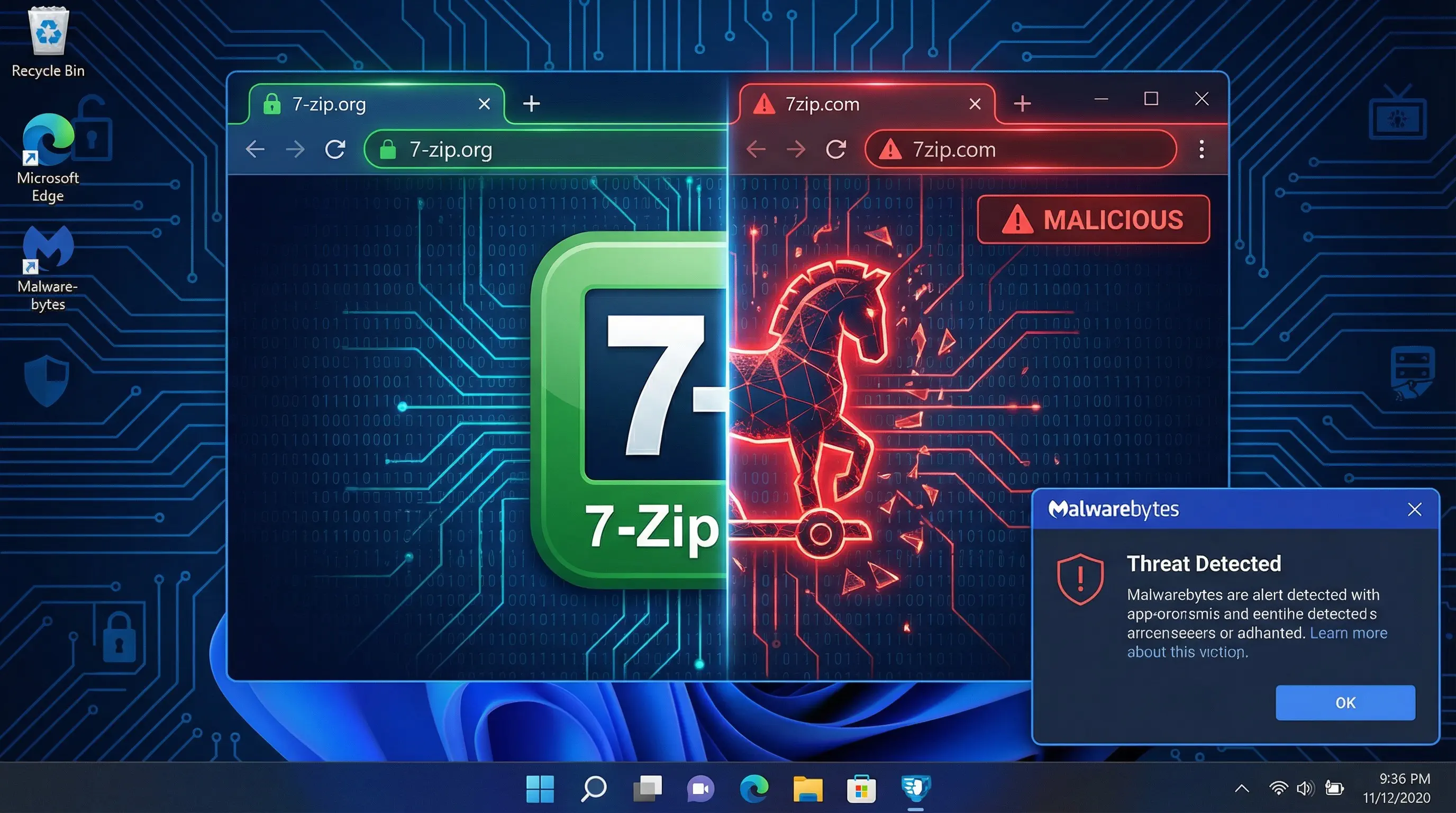

Opisany przypadek dotyczy groźnej podróbki popularnego archiwizatora 7‑Zip, rozpowszechnianej przez stronę 7zip.com, która udaje oficjalny serwis programu. Zamiast czystego instalatora użytkownik pobiera pakiet z trojanem, który po instalacji potrafi włączyć komputer do sieci proxyware i wykorzystywać jego łącze do cudzej aktywności w internecie.

Kluczowe informacje:

- Temat: ostrzeżenie bezpieczeństwa przed zainfekowaną wersją 7‑Zip pobieraną z fałszywej domeny.

- Nowe elementy: analiza zagrożenia przez Malwarebytes, stanowisko autora 7‑Zip, opis działania trojana i przykład wykorzystania proxyware.

- Dla kogo: użytkownicy Windows, administratorzy, osoby często instalujące darmowe narzędzia z wyszukiwarek i YouTube.

- Wymagania/ograniczenia: konieczność świadomego wybierania oficjalnej domeny 7-zip.org i stosowania aktualnych narzędzi ochronnych.

Wstęp: jedna litera w adresie i kłopot gotowy

7‑Zip to jeden z najpopularniejszych darmowych archiwizatorów plików, który wiele osób instaluje „z automatu”, wpisując jego nazwę w wyszukiwarkę. Problem zaczyna się w momencie, gdy zamiast na 7-zip.org trafiamy na łudząco podobną stronę 7zip.com – z bardzo podobnym wyglądem i ofertą pobrania „tego samego” programu.

Z perspektywy użytkownika wszystko wygląda normalnie: pobieramy instalator, uruchamiamy go, program działa, pliki da się pakować i wypakowywać. Tymczasem w tle do systemu dogrywa się złośliwy komponent, którego zadaniem nie jest kompresja danych, tylko przejęcie części zasobów naszego komputera.

Kto wykrył problem i co na to twórca 7‑Zip

Sprawę nagłośniła firma Malwarebytes, która zarejestrowała rosnącą liczbę infekcji powiązanych ze stroną 7zip.com i instalatorami pobieranymi z tego adresu. Analiza pokazała, że mamy do czynienia z klasycznym scenariuszem: fałszywa witryna kopiuje wygląd oryginału i dystrybuuje zmodyfikowane pliki instalacyjne.

Autor 7‑Zip, Igor Pawłow, jednoznacznie odciął się od tej domeny, podkreślając, że jedyną oficjalną stroną projektu jest 7-zip.org i tylko stamtąd należy pobierać aplikację. To ważna wskazówka – jeśli widzisz inne domeny udające stronę programu (zwłaszcza z końcówką .com), traktuj je jako potencjalnie niebezpieczne.

Dodatkowo badacze wskazali konkretne nazwy plików wykorzystywanych przez złośliwy instalator, m.in. uphero.exe oraz hero.dll, co ułatwia późniejszą identyfikację zagrożenia w systemie.

Co dokładnie robi trojan z 7zip.com

Zainfekowany instalator 7‑Zip działa jak „trojański koń”:

- daje Ci działający program archiwizujący,

- jednocześnie w tle doinstalowuje trojana i uruchamia jego procesy.

Zgodnie z analizą Malwarebytes złośliwe komponenty wykorzystują Twój komputer jako element sieci proxyware – Twój adres IP i przepustowość łącza stają się „przejściowym punktem” dla cudzej aktywności w sieci. Oznacza to, że ktoś może np. realizować masowe zapytania, omijać blokady geolokalizacyjne czy prowadzić inne wątpliwe działania, wyglądając dla świata tak, jakby pochodziły one z Twojej sieci.

Skutki dla użytkownika:

- spowolnione połączenie internetowe,

- nietypowy ruch sieciowy, którego nie potrafisz wyjaśnić,

- potencjalne problemy prawne lub reputacyjne, jeśli przez Twoje IP będzie przechodzić szkodliwa aktywność.

Jak użytkownicy trafiają na fałszywego 7‑Zip

W artykule zwrócono uwagę, że wielu użytkowników wcale nie wpisuje adresu ręcznie – zamiast tego korzysta z linków w opisach filmów na YouTube lub w innych poradnikach wideo, które prowadzą bezpośrednio do 7zip.com. Atakujący liczą na zaufanie do twórców treści: jeśli „tutorial do kompresji plików” ma setki tysięcy wyświetleń, mało kto kwestionuje podany link.

Takie kampanie są formą socjotechniki: nie trzeba łamać zabezpieczeń systemu, wystarczy przekonać użytkownika, że klika w „zaufane” źródło programu. W efekcie malware rozprzestrzenia się szybko i stosunkowo cicho, bo większość ofiar nie kojarzy instalacji 7‑Zip z późniejszymi problemami z siecią.

Jak się skutecznie chronić

W praktyce zabezpieczenie się przed takim scenariuszem nie wymaga zaawansowanej wiedzy – wystarczy kilka konsekwentnych nawyków:

- Zawsze weryfikuj dokładny adres strony przed pobraniem programu.

Dla 7‑Zip oficjalna strona to 7-zip.org, a nie 7zip.com ani żaden inny wariant. - Unikaj instalowania oprogramowania z linków skracanych i przypadkowych opisów wideo, jeśli nie możesz samodzielnie zweryfikować docelowej domeny.

- Korzystaj z aktualnego antywirusa / pakietu bezpieczeństwa – najnowsze wersje potrafią już blokować dostęp do złośliwych stron i wykrywać trojana dołączanego do fałszywego instalatora.

- Jeśli zorientowałeś się, że zainstalowałeś 7‑Zip z 7zip.com, wykonaj pełne skanowanie systemu, usuń wykryte zagrożenia, a sam program pobierz ponownie z oficjalnej witryny.

W środowiskach firmowych warto dodatkowo:

- zablokować dostęp do znanych złośliwych domen na poziomie firewalla lub DNS,

- ograniczyć możliwość instalowania oprogramowania spoza zatwierdzonych źródeł,

- monitorować anomalie w ruchu sieciowym, które mogą wskazywać na obecność proxyware.

Dlaczego ta historia dotyczy nie tylko 7‑Zip

Chociaż tu na celowniku jest 7‑Zip, model ataku jest uniwersalny – da się go zastosować do praktycznie każdego znanego, darmowego programu. Wystarczy: podobna domena, skopiowany interfejs i zmodyfikowany instalator, a wiele osób nawet nie zauważy, że nie ma do czynienia z oryginałem.

Moim zdaniem ten przypadek dobrze pokazuje, że w 2026 roku jednym z największych zagrożeń nie są wyłącznie nowe exploity, ale podszywanie się pod zaufane marki i narzędzia, szczególnie te darmowe i „od zawsze w internecie”. Świadome sprawdzanie źródeł staje się równie ważne jak posiadanie dobrego antywirusa.