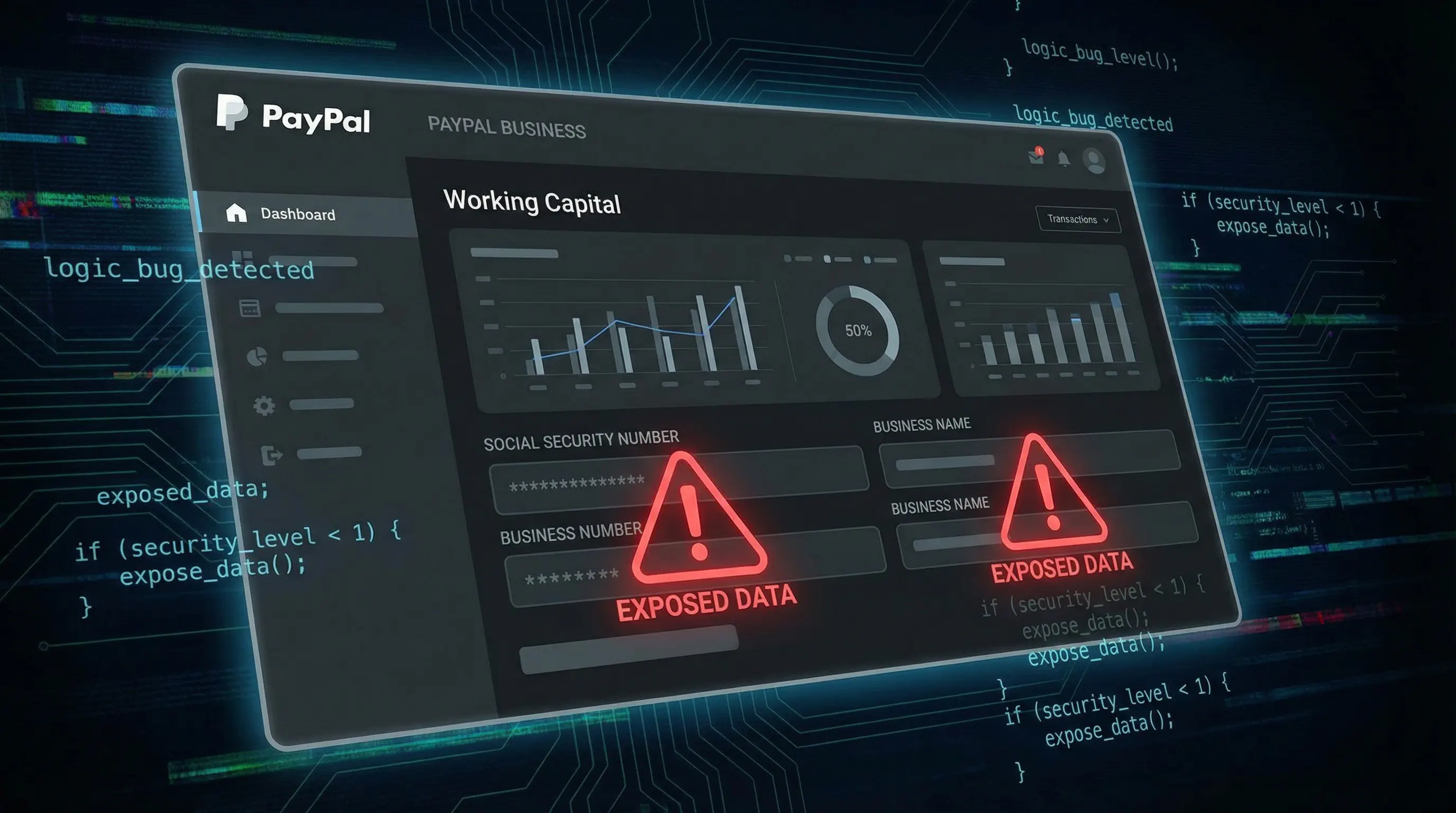

PayPal potwierdził poważną lukę w zabezpieczeniach, która przez prawie pół roku narażała na ujawnienie dane klientów biznesowych korzystających z usługi PayPal Working Capital. Problem nie wynikał z klasycznego ataku hakerskiego, ale z błędu logicznego w kodzie interfejsu aplikacji wprowadzonego po aktualizacji oprogramowania.

W rezultacie nieuprawnione osoby mogły uzyskać dostęp do szczegółowych danych identyfikacyjnych, w tym pełnych imion i nazwisk, dat urodzenia, adresów e‑mail, adresów korespondencyjnych, a nawet numerów ubezpieczenia społecznego klientów biznesowych. Luka została wykryta 12 grudnia 2025 r., ale istniała od lipca, co znacząco wydłużyło okres potencjalnej ekspozycji danych.

Najważniejsze fakty o wycieku

- Incydent dotyczy jednostki PayPal Working Capital, odpowiedzialnej za finansowanie firm na podstawie ich historii sprzedaży.

- Według PayPal, zwykłe konta użytkowników indywidualnych nie były objęte naruszeniem – problem dotknął klientów biznesowych ubiegających się o pożyczki.

- Luka została wykryta 12 grudnia 2025 r., natomiast powstała w lipcu 2025 r., po jednej z aktualizacji oprogramowania.

- Błąd pozwalał uzyskać dostęp do danych takich jak pełne dane osobowe, adresy e‑mail, a także numery ubezpieczenia społecznego, co znacząco zwiększa ryzyko kradzieży tożsamości.

- PayPal deklaruje, że główne systemy firmy nie zostały naruszone, a problem dotyczył odosobnionego interfejsu API wykorzystywanego w procesie kredytowym.

Jak doszło do naruszenia bezpieczeństwa?

Opisany incydent nie był wynikiem spektakularnego włamania z wykorzystaniem zaawansowanych exploitów, lecz konsekwencją błędu logicznego w kodzie interfejsu aplikacji. Po jednej z aktualizacji oprogramowania API zaczęło w określonych sytuacjach zwracać zbyt szeroki zestaw danych, które nie powinny być dostępne dla danego żądania.

Takie błędy logiczne są szczególnie niebezpieczne, ponieważ mogą pozostawać niewidoczne przez długie miesiące, jeśli nie zostaną wychwycone przez testy bezpieczeństwa lub monitoring anomalii w ruchu. W tym przypadku luka została załatana dzień po wykryciu, jednak do tego czasu dane tysięcy firm mogły zostać skopiowane i wykorzystane przez przestępców.

Skutki dla firm i realne ryzyko

Konsekwencje tego wycieku sięgają daleko poza jednorazowy incydent techniczny. Numery ubezpieczenia społecznego, dane identyfikacyjne właścicieli firm oraz informacje kontaktowe to idealna baza do kradzieży tożsamości i budowania wiarygodnych ataków socjotechnicznych.

Specjaliści ds. cyberbezpieczeństwa wskazują, że przestępcy mogą wykorzystać przejęte profile firmowe do nieautoryzowanych transakcji, składania fałszywych wniosków kredytowych czy otwierania nowych linii finansowania na dane ofiar. Dla małych i średnich przedsiębiorstw, które często opierają się na jednym głównym rachunku i reputacji finansowej, taki incydent może mieć bardzo dotkliwe skutki: od utraty płynności po długotrwałe spory z instytucjami finansowymi.

PayPal próbuje ograniczyć szkody, m.in. poprzez reset haseł oraz oferowanie form rekompensaty i wsparcia, aby zmniejszyć ryzyko dalszych nadużyć. Nie zmienia to jednak faktu, że zaufanie do bezpieczeństwa platformy może zostać nadwyrężone, zwłaszcza w sektorze firm korzystających z finansowania online.

Co może zrobić użytkownik po takim wycieku?

Jeśli prowadzisz firmę i korzystasz z PayPal lub podobnych usług finansowania, warto wdrożyć kilka kroków higieny bezpieczeństwa, nawet jeśli nie dostałeś jeszcze indywidualnego powiadomienia:

- Włącz uwierzytelnianie dwuskładnikowe (2FA) – najlepiej z wykorzystaniem aplikacji uwierzytelniającej, a nie SMS.

- Zmień hasło do PayPal i innych kluczowych usług, unikając używania tego samego hasła w kilku serwisach.

- Monitoruj aktywność na koncie PayPal i rachunkach firmowych – zwracaj uwagę na nietypowe transakcje, szczególnie małe, testowe płatności.

- Bądź wyjątkowo ostrożny wobec wiadomości phishingowych na e‑mail i SMS, które mogą wykorzystywać prawdziwe dane (np. nazwę firmy, imię, fragment adresu) do zwiększenia wiarygodności.

- Rozważ korzystanie z usług monitorowania tożsamości lub alertów kredytowych, jeśli w Twoim kraju są dostępne dla firm.

Tego typu działania nie wyeliminują skutków błędu po stronie dostawcy usługi, ale zmniejszają szansę na udane oszustwo oraz pomagają szybko zareagować, gdy tylko coś zacznie się dziać niepokojącego.

Co oznacza ten incydent dla zaufania do usług finansowych online?

Sprawa PayPal Working Capital jest kolejnym przypomnieniem, że nawet duże i doświadczone podmioty z sektora finansów cyfrowych nie są odporne na proste błędy w kodzie. W praktyce oznacza to, że firmy korzystające z takich rozwiązań muszą traktować bezpieczeństwo jako proces, a nie jednorazową konfigurację – regularnie przeglądać ustawienia, audytować dostęp i szkolić pracowników z rozpoznawania zagrożeń.

Patrząc z perspektywy użytkownika technicznego, ten incydent bardziej pokazuje problem niedoszacowania testów logiki aplikacji niż totalną porażkę infrastruktury bezpieczeństwa. To dobra okazja, aby przypomnieć klientom, że nawet jeśli „główne systemy nie zostały naruszone”, to nie oznacza to braku ryzyka – szczególnie gdy w grę wchodzą numery identyfikacyjne i pełne dane osobowe.